本稿ではIPA試験で必要とされる知識をまとめます。

計算問題

$1$画素あたり$2^{16}$色を表すために必要な容量は何byteか

$2^{16}$パターンを表すためには$16$bitの容量が必要であるため,$1$画素あたり$2$byteの容量が必要になる。

「利用可能なホスト数は最大いくらか」系の問題に関する注意点を述べよ

必ずホスト部がすべて1のブロードキャストと,ホスト部がすべて0のネットワークアドレスを除外すること。具体的には$2^x-2$というような計算になる。

待ち行列の公式を述べよ

平均到着率を$\lambda>0$,平均サービス率を$\mu>0$と置く。十分時間が経過したとき,M/M/1モデルの平均待ち行列長は

\frac{\rho}{1-\rho} \label{平均待ち行列長}

\end{align}

で表され,平均待ち時間は

\frac{\rho}{1-\rho} \cdot \frac{1}{\mu} \label{平均待ち時間}

\end{align}

で表される。ただし,$\rho=\lambda/\mu$と置いた。詳しい導出は以下を参照されたい。

待ち行列の例題を作成しなさい

印刷システムには1時間あたり平均$6$回のファイルの要求がある。$1$回の要求で送られてくるファイルの大きさは平均$7500$バイトで,印刷システムは$1$秒間に$50$バイト分印字できる。要求後に終了するまでの平均時間は何秒か。

待ち行列理論の公式では平均到着率や平均サービス率を変数として定義していたが,これらの逆数の平均到着間隔や平均サービス時間を変数として定義しても分かりやすい。今回は,$1$時間あたり平均$6$回のファイルの要求があるため平均到着間隔は$10$分${=}600$秒,$1$回$7500$バイトの要求を$1$秒で$50$バイト印字するため平均サービス時間は$7500/50{=}150$秒となる。利用率は公式の逆数で$\mu/\lambda$となるため,平均待ち時間は

\frac{150/600}{1-150/600}\cdot 50 = 150

\end{align}

となる。ゆえに,全体の待ち時間は$50+150=200$秒となる。

稼働率の問題の解き方を説明せよ

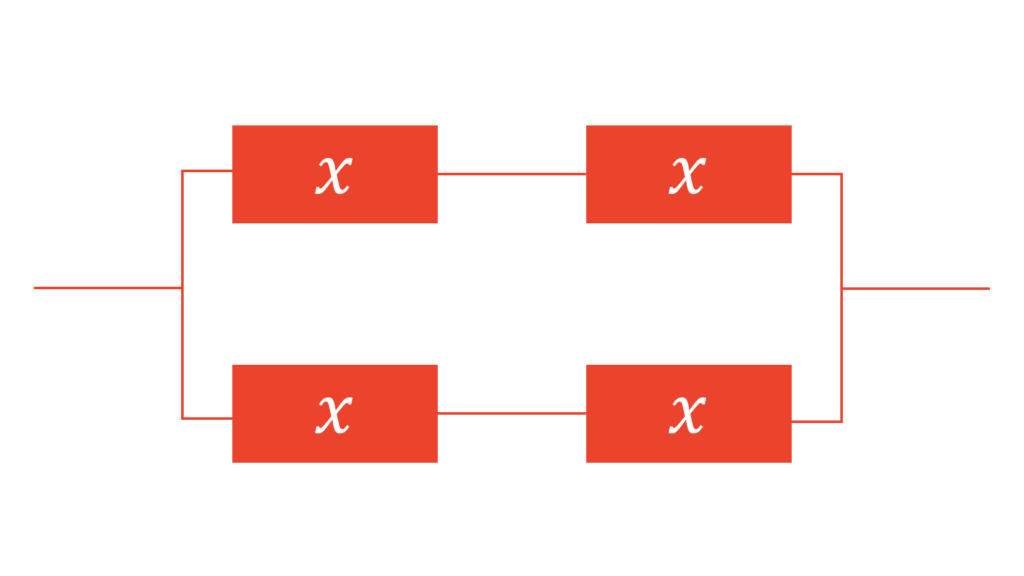

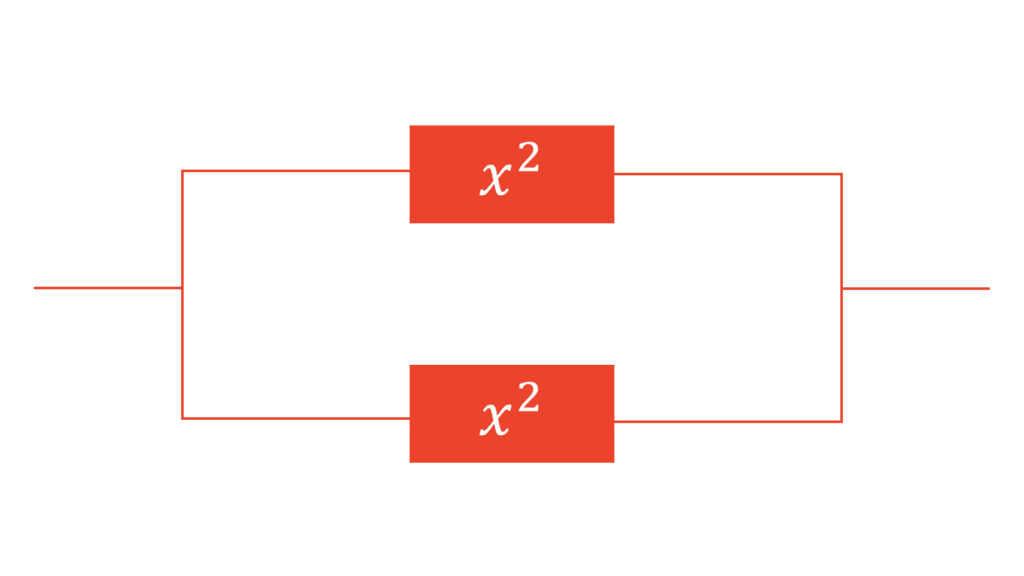

稼働率が$x$である装置を組み合わせた以下のシステムの稼働率を求める例題を考える。

稼働率$x$が直接で接続されている部分の稼働率は,両方とも稼働している場合に限り全体が稼働するため,いずれも稼働している確率を表す$x^2$となる。

一方で,稼働率$x^2$のシステムを並列に接続すると,両方共が稼働しない場合に限り全体が稼働しないため,稼働率は「両方共が稼働しない」確率の余事象となる。したがって,求める稼働率は以下のようになる。

1-(1-x^2)^2

\end{align}

最大論理回線数の問題の解き方を説明せよ

出発地点と到着地点の間を複数の区間に分け,それらのボトルネックが最大論理回線数となる。なお,出発地点からのホップ数(辿る辺の数)に基づいて区間を分けるとよい。

1500byteのMTUでTCPでフラグメント化されずに送信できるデータの最大長は何byteか

ネットワークのMTUが1500byteであるということは,IPパケットが1500byteを超えるとフラグメントするということである。IPパケットというのは「IPヘッダ+TCPのペイロード」を表し,TCPのペイロードは「TCPヘッダ+データ」を表すため,「IPヘッダ+TCPヘッダ+データ」が1500byte以下であればフラグメント化されることはない。IPヘッダが20byte,TCPヘッダも20byteであることから,求める答えは1500-20-20=1460byteとなる。

VLAN IDは最大いくつ設定可能か

4094個。イーサネットヘッダにおいて送信元MACアドレスとタイプの間に挿入されるVLANタグは16bitであるが,そのうち12bitがVLAN IDに利用される。両端の0と4095は利用できない決まりとなっているため,4096から2を引いて4094個となる。

VRRPの仮想ルータ最大組数は

255組。VRIDが8bitで0を除く1〜255の値を取ることから。

「すべてのセグメントが通信可能とする」ための条件はなにか

IPアドレス範囲に重複がないこと。IPアドレス範囲でよく勘違いしやすい内容として,例えば172.16.1.32/27のアドレス範囲を求めてみる。二進数で

- 00100000

となり,左から27-(8*3)=3bit目までがネットワーク部となる。ここでよく,残された00000で0から31までを作ることができ,ブロードキャストアドレスを除くとアドレス範囲は172.16.1.1〜172.16.1.31であると考えてしまいがちだが,IPアドレスのドット表記は8bit全体の値であることを思い出したい。つまり,ネットワーク部で既に32のbitが立っているのだから,IPアドレス範囲は

- 00100001〜00111111(172.16.1.32〜172.16.1.63)

となることに注意する。

「10個のサブネットに分割する」ためのサブネットマスクの条件はなにか

ネットワーク部を10種類以上指定できるマスクであること。例えば,11100000だとネットワーク部は8種類しか設定できないが,11110000はネットワーク部を16種類設定できる。したがって,ネットワーク部を10種類以上指定できるサブネットマスクのうち,ホスト数を最大にするものは11110000となる。

大小関係・順序関係・対応関係

プライオリティ値の大小をまとめよ

| プライオリティ値の大小 | 例 |

|---|---|

| 値が小さいほど優先 | BGPのMED DNSのMXレコード アドミニストレーティブティスタンス |

| 値が大きいほど優先 | BGPのLOCAL_PREF VRRP OSPFのDR選出 |

ホスト名とIPアドレスの対応関係を説明せよ

1:nもn:1も可能である。すなわち,一つのホスト名に対して複数のIPアドレスを設定することも,複数のホスト名に対して同一のIPアドレスを設定することも可能である。前者は負荷分散等で利用され,後者は仮想化等で利用される。

STPの優先度に関する注意点を述べよ

4096の倍数で指定する。

マルチキャスト通信でポート対Macアドレスがn:1の関係になる理由を説明せよ

マルチキャストアドレスからMacアドレスが決定されるから

誤解しやすい用語

ミラーポートを説明せよ

他のポートで流れるトラフィックを流す先のポート。コピー元ではなくコピー先。

Diffie-Hellmanのグループ番号とは

鍵生成のアルゴリズムと鍵長の組み合わせを指定する番号。

ディジタル署名と電子証明書の違いを説明せよ

- ディジタル署名:自分の秘密鍵で署名

- 電子証明書:CAの秘密鍵で署名

DNSのゾーンファイルで利用される@とは

$ORIGINで指定したドメイン名のこと。

ネットワーク層におけるホップとは何か

ルータで区切られるネットワークの1区間。

IEEEとIETFの違いを簡単に説明せよ

IEEEはハードウェア寄り,IETFはソフトウェア寄り。RFCはIETFで策定される。

無線LAN/有線LANにおけるタイプフィールドを説明せよ

上位のネットワーク層のプロトコルを表す情報。イーサネットヘッダにはタイプフィールドが定義されているが,IEEE802.11には定義されていない。そのため,64bitで構成されるLLC(logical link control)ヘッダでカプセル化する。

SAを説明せよ

IKEのネゴシエーションによる合意のこと

OSPFのリンクとは何か

ルータのインタフェースのこと

IEEE 802.1Qトンネリングを説明せよ

クライアントがVLAN IDを設定すると重複する恐れがあるため,サーバ側でクライアントごとに一意のVLAN IDを付与する仕組み。フレームにはVLAN IDが2つ付与されることになる。

二要素認証と二段階認証の違いを説明せよ

認証の三要素として知識情報・所持情報・整体情報が挙げられるが,

- 二要素認証:三要素のうち任意の要素で二回認証を行う

- 二段階認証:三要素のうち二つの要素で認証を行う

という違いがある。二要素認証では,パスワードと秘密の質問など同じ種類の認証を二回繰り返すことを許してしまう。その場合は認証強度が落ちてしまうため注意する。

認証の三要素以外の要素を使う認証を述べよ

ユーザーがログインした場所・時間・Webブラウザの種類などに基づくコンテキスト認証。リスクベース認証とも呼ばれる。

PassKeyを説明せよ

FIDO2の認証器ごとに作成された鍵を別の端末に移行できないという問題を解決するために,Apple・Google・Microsoftが策定したクレデンシャルを同期するための仕様

ポート番号が動的に変化するプロトコルの代表例を述べよ

- FTPのデータ転送用コネクション

- SIP

最長一致(ロンゲストマッチ)について

「IPアドレスをビット列に直して共通部分が一番長いアドレスを探す」のではない。サブネットマスクが1である範囲(ネットワーク部)において共通部分が一番長いアドレスを探す。一致するものがなければ,デフォルトルートを利用する。

VRRPアドバタイズメントパケットの送信元デバイスと送信先デバイスを説明せよ

L3デバイス。L2スイッチではないため注意。

Set-Cookieに関する誤解

Set-Cookieは,キーではなくフィールド名。Expires/Domain/Secure/HttpOnly属性などがある。Set-CookieをTrueにするとかFalseにするとかの話ではなく,Set-Cookieフィールドにキーとバリューを設定するという話。

HttpOnly属性を説明せよ

JavaScriptからのアクセスを制限する。HttpOnly属性がHTTPS通信のみを許可すると勘違いしやすいので注意。TLSのみを許可するのはSecure属性。

OpenFlowのサウスバウンドとノースバウンドを頭の中で図を描いて説明せよ

コントローラが中心で,上側にアプリケーション,下側にデータプレーン(ネットワーク)を思い浮かべる。上側に指示を送るインタフェース,つまりノースバウンドインタフェースではアプリケーションに指示を送り,下側に指示を送るインタフェース,つまりサウスバウンドインタフェースではネットワークに指示を送る。

VLANで複数スイッチを接続するリンクのことを何と呼ぶか

トランクリンク。トランクポートとは別の概念であるため注意する。

パケットフィルタリングはペイロードをチェックするか

チェックしない

論述問題

L3スイッチにポートVLANを利用する場合,どのようなセキュリティ上の効果が得られるか

ブロードキャストドメインを制限することができる点。L3スイッチはL2スイッチおよびルーターの機能を有しているため,元々はブロードキャストを全通しすることに注意。

TCPに輻輳制御機能があるのにIPでECNが存在する理由は何か

TCPの輻輳制御ではパケットの損失有無で輻輳を判断するため,パケットが喪失するまで輻輳を検知できないが,IPレイヤーで検知することができれば即時送信量を制御することができるため。

プリアンブルの役割は何か

クロック信号の周期を伝えること

TCPではなくUDPを使う理由の一つを挙げよ

データが1つのパケットに収まるとき

光ファイバーが高速な理由を簡単に説明せよ

電気よりも減衰率が低く,雑音の影響を受けにくいため。なお,電気と光で伝達速度は変わらない。

docomo Wi-Fiなどキャリアの無線LANが繋がる仕組みを簡単に説明せよ

EAPとしてEAP-SIM/AKAを利用しているから。AKAはAuthentication and Key Agreementの略称で,セッション鍵を配布する方式を指す。

そもそもEAPが認証フェーズでセッション鍵を配布するために利用されることを考えると,わざわざAKAと書かなくても自明ではあると理解する。

WPA3におけるSAEの役割を説明せよ

SAEはハンドシェイク方式。従来はDiffie-Hellman鍵交換を利用した4wayハンドシェイクが行われていたが,認証が行われないために中間者攻撃に対する脆弱性が存在した。そこで,WPA3では4wayハンドシェイクの前にSAEハンドシェイクを行うことで,パスワードとMACアドレスと乱数に基づいてセッション鍵の生成と同時に認証を行う。通信毎に異なるセッション鍵を生成して前方秘匿性が担保されるため,パスワードが流出しても過去のデータが解読されない。

トランスポート層の疎通確認方法を説明せよ

ポート番号を変えながらtelnetで3wayハンドシェイクをする

SCPやSFTPはどのようにセキュリティを担保しているか

SSHで作成した暗号化通信路を利用すること

TCPで送信元IPを詐称できない理由は何か

3wayハンドシェイクが成功しないから。

FWで信頼性向上のためにVRRPを利用しない理由は何か

独自のプロトコルでステートフルインスペクションし,セッション情報を引き継ぐことでステートフルフェールオーバーを実現するため。

HTTP/2におけるストリームの本質とはなにか

idによる区別。HTTP1.1では区別ができなかったためHoLブロッキングが起きていた。なお,クライアントからのストリームidは奇数,サーバからのストリームidは偶数という仕様である。

BGPでNEXT_HOPを自分自身のIPで書き換えないケースについて説明せよ

- eBGP:NEXT_HOPを自分自身のIPで書き換える

- iBGP:NEXT_HOPを自分自身のIPで書き換えない

iBGPでNEXT_HOPを書き換えない理由は,デフォルトルートへの経路を限定させないため。仮にNEXT_HOPを自分自身のIPで書き換えると,デフォルトルートへの経路が一意に限定されてしまう。しかし,実際にはデフォルトルートへの経路としては他に最適なものが存在する可能性がある。そこで,NEXT_HOPを自分自身のIPで書き換えずに各ルータで静的経路を設定しておくことで,より柔軟にデフォルトルートへの経路を選択できるようになる。

負荷分散装置の透過モードを説明せよ

振り分け先がFWなど終端装置でない場合に,IPの書き換えの代わりにMACアドレスを書き換えること。つまり,従来はL3のルーティング機器として負荷分散している装置を,L2のスイッチング機器として振る舞わせる機能のことを指す。これは,振り分け先が終端でない場合にIPアドレスを書き換えてしまうと終端でない装置が終端となってしまい,目的地まで到達しないという問題を解消するための仕組みである。

透過型プロキシと非透過型プロキシの違いを説明せよ

- 透過型プロキシ:クライアント側はプロキシの存在を意識しない。ルータでプロキシを経由する設定を行う。

- 非透過型プロキシ:クライアント側はプロキシの存在を意識する。クライアントのPACで設定を行う。

PACはProxy Auto-Configurationの略称である。

IGMPスヌーピングをOSI参照モデルの観点から説明せよ

L2スイッチがL3プロトコルであるIGMPメッセージの内容を確認し,マルチキャストアドレスに対応したMACアドレステーブルを生成する機能。L2がL3を盗み見ることからスヌーピングと名付けられていると考える。

OSPFにおいて異なるエリアの情報がどのように伝達されるか説明せよ

エリア0(バックボーンエリア)のABR(エリア境界ルータ)が,エリア0に隣接するエリアのLSAタイプ1(ルータLSA)とLSAタイプ2(ネットワークLSA)を集約したLSAタイプ3(サマリーLSA・ネットワーク集約LSA)を生成し,エリア0に伝達する。エリア0には全てのABRが接続されているため,これによりエリア0には全てのネットワーク情報が伝達され,この情報が全ネットワークに伝達される。ただし,エリア0以外のABRがLSAタイプ3を生成することはない点に注意する。言い換えれば,エリア0以外のABRは自分のエリア以外の情報を他のエリアに渡さないということだ。

PINは短い文字列なのにも拘らず安全性を高めている理由を説明せよ

端末と紐付いているから

IPv6ではNATを使わないが,それにより起こりうる問題を一つ挙げよ

返りのパケットで障害の起きている経路が選択される可能性がある点

TLS1.3における0-RTTの問題点を指摘せよ

前方秘匿性を担保できない点

VLANタグが必須となる区間はどこか

ポートVLAN以外でVLANを張っている場所

自社が管理するDNSでCNAMEのみを設定すると何が起こるか

ホストのIPアドレスが解決できない。CNAMEは必ずAとセットで用いる。

冗長化とVLANの関係を述べよ

冗長化はループと言い換えられる。ループを作るためには,同じVLANに属さなければならない。例えば,ポートVLANを使ってアクセスポートとして一つのVLANしか割り当てられなかった場合はループが作れず冗長化できないという場面がある。

MTUを越えた場合のルータの処理を述べよ

フラグメントとリアセンブル。分割する側だけでなく再構築する側も記述する点がひっかけ。

DHCPの「固定IPアドレス割り当ての拒否」を説明せよ

DHCP管理外のIPアドレスからの通信を拒否する機能。「DHCPが固定IPアドレスをPCに付与することを防止する」と勘違いしやすいので注意。固定IPというのは「DHCPではなくクライアントが勝手に設定した静的なIPアドレス」という意味である。

academ-aid.comのメールサーバをmx1.academ-aid.comとするDNSレコードを書け

academ-aid.com. IN MX 10 mx1.academ-aid.com.

優先度を忘れがちであるため注意する。

コンテンツDNSサーバとキャッシュDNSサーバはそれぞれどこに配置されるか

- コンテンツDNSサーバ:DMZに配置して権威のあるドメインに対する応答のみを行う

- キャッシュDNSサーバ:内部LANに配置して内部からの問い合わせに対する応答のみを行う

今まで「外部からの問い合わせはキャッシュするべきだからキャッシュDNSサーバはDMZに配置し,コンテンツDNSサーバは保護するべきだから内部LANに置く」と反対で理解していたため注意する。「外部からの問い合わせはキャッシュするべき」という部分が誤っており,キャッシュしてしまうとDNSキャッシュポイズニングを仕掛けられてしまう可能性があるため,キャッシュ機能を無効にしたコンテンツDNSサーバをDMZにおく。また,本質的にはDMZにおいたコンテンツDNSサーバは公開しているドメインに対するAレコードさえ応答できればよいため,コンテンツDNSサーバのフルリゾルバ機能を無効化する。ただし,外部のフルリゾルバからの問い合わせに対しては応答するため注意する。

DNSのマスタ・スレーブ構成とVRRPの違いを説明せよ

- DNS:Active-Active構成になる

- VRRP:Active-Standby構成になる

「送信元・送信先のMACアドレスを書き換えるか」の判断ポイントの1つを述べよ

送信元と送信先が同一のサブネットに属する場合は書き換えない。例えば,同一のVLAN IDが設定されている場合は送信元と送信先が同一のサブネットに属すると捉えられるため,送信元・送信先のMACアドレスは書き換えない。

勘違いしやすいポイント

OSPFのコストは入口側のインタフェースと出口側のインタフェースのどちらを利用するか

出口側のインタフェース。

OSPFのコスト計算とSTPのコスト計算の違いを説明せよ

OSPFではインタフェースにコストが付けられるため,通信の方向によってコストが異なる。一方,STPではパスにコストが付けられる。

MACでは認証を行うことができるか

できる。アプリケーションデータに加えて共通鍵も含めてハッシュ値を計算するため,共通鍵の要素から認証を行うことができる。

TLSの暗号化範囲を説明せよ

セッション層以上。アプリケーション層からヘッダを付与していくことを思い出す。

MACアドレステーブルと経路表の更新タイミングの違いを説明せよ

- MACアドレステーブル:中継時に更新

- 経路表:明示的に更新(中継時には更新せず,アルゴリズムに依存する)

チャンネルボンディングではどの周波数帯を利用するか

5GHz帯を利用する。2.4GHz帯は周波数帯に重複があり,チャンネルを配置することができなくなるため

FCoEのフレームサイズはどのように決めるか

拡張イーサネットのジャンボフレームを利用する。イーサネットのパケットサイズに合わせるわけではない。

1000BASE-Tは光ファイバケーブルを利用するか

利用しない。4ペアのツイストペアケーブルを利用する。光ファイバケーブルを利用するのは1000BASE-LXや1000-BASE-FXである。LXやFXなどXが付くものは光ファイバーと覚える。

メッセージ認証コード(MAC)は否認防止できるか

できない。MACの生成と検証には共通鍵を利用するため,メッセージの作成者が送信者であることを保証できない。メッセージの作成者が送信者であることを保証するためには,デジタル署名を用いる。

デジタル署名は何に対して署名を行うか

メッセージのハッシュ値。メッセージそのものに対して署名することもできるが,入力値が大きくなってしまうため,より短く固定値のハッシュ値に対して署名を行う方式が主流である。

VRRPのフェールオーバー時は何を書き換えるか

MACアドレステーブルの仮想MACアドレスに対するポートを書き換える。ARPテーブルで保持している仮想IPアドレスと仮想MACアドレスの情報は変わらないため,書き換えは不要。つまり,VRRPのフェールオーバー時で送られるGARPでは,ARPテーブルではなくMACアドレステーブルを書き換えることが目的である。

L2SWを挟んで異なるネットワークの端末同士は通信可能か

通信できない。

送信元はまず,デフォルトゲートウェイのIPアドレスに対するARP要求を投げるが,接続されているのは異なるセグメントの端末であるため,ARP要求に反応する機器が存在しない。したがって,L2SWのみで異なるネットワーク同士を通信させることはできない。

FWはどのレイヤーまでの情報でパケットフィルタリングするか

レイヤー4まで。つまり,送信元IP・宛先IP・L4プロトコル・送信元ポート番号・宛先ポート番号等の情報を利用する。

IDS/IPSの設置場所について説明せよ

- IDS/IPSともに負荷低減のためFWの内側に設置する

- IDSは検知目的であるためミラーポートに接続する

- IPSは防御まで行うためインラインで設置する

IDSはインラインに設置することもできるが,故障した際に通信をそのまま通過させる機能を有さないと通信が遮断されてしまうため不適切。

FWでは防御できないがWAFでは防御できる攻撃の例を述べよ

- SQLインジェクション

- クロスサイトスクリプティング

HTTP/2におけるフロー制御とはなにか

ストリームの優先順位付け

GRE over IPsecではトランスポートモードとトンネルモードのどちらを利用するか

トランスポートモード。既にGREでカプセル化(=トンネリング)されているため,トンネルモードではなくトランスポートモードを利用する。

- トランスポートモード:IPパケットの暗号化

- トンネルモード:IPパケットの暗号化とカプセル化(トンネリング)

TLS1.3でRSAは暗号化に利用できるか

鍵交換では禁止されており,署名では利用できる

SSHのクライアント認証フェーズでは暗号化通信は開始しているか

開始している。その前に一時キーペアを使った鍵交換がなされている。つまり,ssh-keygenして公開鍵をサーバに設置する営みはクライアント認証のうち公開鍵認証を実現する方式であり,この基盤だけでSSHが成り立っている訳ではない点に注意する。

同一セグメント内にL3SWやルータがある場合の扱い

L2SWと同じ扱いになる。宛先MACアドレスは付け替えない。

ディジタル証明書にはIPアドレスの記載が必須か

FQDNも利用できる。

DNSキャッシュポイズニングはFQDNを書き換えるか

書き換えない。IPアドレスを書き換える。

ARP要求で解決先のIPアドレスを持つデバイス以外はARPテーブルを更新するか

更新しない。経由するルータやスイッチングハブのMACアドレステーブルは更新される。ARPテーブルはルータ等で利用され,IPアドレスとMACアドレスの対応付けを行う。MACアドレステーブルはスイッチングハブ等で利用され,MACアドレスとポートの紐付けを行う。

OSPFは距離ベクトルとリンクステートの両方の性質を有するか

有さない。両方の性質を有するプロトコルの例としては,CiscoのEIGRP(Enhanced Interior Gateway Routing Protocol)が挙げられる。

L3スイッチはICMPパケットを通すか

通す。ICMPはL3で動作すると捉える。

BLE(Bluetooth Low Energy)は5GHz帯を利用するか

利用しない

ZigBeeはスター型のトポロジーか

スター型ではない。コーディネータ・ルータ・エンドデバイスによるメッシュネットワークトポロジ。

WebSocketはXMLを使って定義されているか

定義されていない。XMLを使うのはXMLSocketやAjaxである。

SMTPのHELOコマンドは拡張機能の一覧を応答するか

応答しない。EHLOコマンドが拡張機能の一覧を応答する。

EAPは暗号化機能を有するか

有さない。IPsecのESPは暗号化機能を有するため混同しないように注意する。

IPv4のホストとIPv6のホストの通信を可能にする技術はなにか

トランスレータ。6to4やTeredoはIPv6ホスト同士がIPv4ネットワーク上で通信するためのトンネリング技術であり,IPv4のホストとIPv6のホストの相互通信を可能にする技術ではない。

無線LANで異なる規格には互換性はあるか

同じ周波数を利用する場合は互換性があり,異なる周波数を利用する場合は互換性がない。「異なる規格」というだけで互換性がないと即答してしまいがちなので注意する。

L2SWはping試験できるか

IPアドレスを持たないためping試験できない

LBはルーティングするか

しない

LBのソースNATにおけるIPの書き換えについて説明せよ

送信元IPを物理IPに書き換える。仮想IPに書き換えると負荷分散で振り分けられてしまう。

サーバ証明書の移行は何を移行するか

証明書と秘密鍵のペアを移行する

TTLはTCP/UDPヘッダに含まれるか

含まれない。IPヘッダに含まれる

OpenFlowではTCPを利用するか

利用する

1000BASE-Tは非シールドより対線が使われているか

使われている

LDAPではTCPを利用するか

利用する

FDDIで利用される伝送制御方式とは

トークンパッシング方式。トークンを巡回させて送信権を与える方式。

コメント